In den letzten 6 Monaten haben meine Kollegen bei Arco IT und ich einem unserer Kunden geholfen, seine Sicherheitsüberwachungsfähigkeiten mit Azure Sentinel, einer Cloud-basierten SIEM-Lösung von Microsoft, zu entwickeln. Für eine Einführung in Sentinel empfehlen wir die ersten zwei Teile dieser Blog-Serie, in der wir Microsoft SIEM-Plattform vorstellen. In diesem Artikel werde ich erläutern, wie einfach Azure Sentinel zur Untersuchung von Sicherheitswarnungen eingesetzt werden kann.

Sicherheitswarnungen in Sentinel

Azure Sentinel bietet einen einfachen, benutzerfreundlichen Service für die Bearbeitung von Vorfällen und die Untersuchung von Sicherheitsereignissen. Nach der anfänglichen Einrichtung von Sentinel (d.h. Erstellen eines Log Analytics-Arbeitsbereichs, Verbinden der Log-Quellen, Erstellen von Analyseregeln zur Erkennung der gezielten Aktivitäten) können Sie den Sentinel-Bereich «Untersuchungen» verwenden, um mit Ihren Untersuchungen zu beginnen.

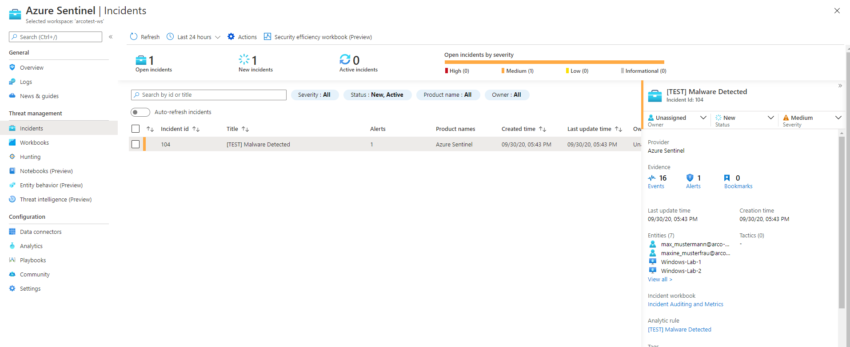

Wenn eine Analyseregel passende Aktivitäten entdeckt hat, sehen Sie in diesem Fensterbereich die Vorfälle (Incidents). Sie werden entsprechend dem Namen der Analyseregel benannt und haben eine Vorfall-ID, wie in Abbildung 1 dargestellt.

Abbildung 1

Wie Sie sehen können, bietet der Bereich Incidents eine Vielzahl von Informationen. In der Mitte befinden sich alle Vorfälle, die den aktuellen Filtereinstellungen entsprechen. Auf der rechten Seite bietet die Detailansicht Informationen zu dem in der Liste ausgewählten spezifischen Vorfall. Sie zeigt z.B. Besitzer, Status und Schweregrad. Diese drei Werte können im oberen Teil der Detailansicht des Vorfalls geändert werden. Owner (Besitzer) ist das für diesen Vorfall verantwortliche Konto. Status ist der Zustand des Vorfalls, der von Neu über Offen bis Geschlossen fortschreitet. Severity ist der Schweregrad des Vorfalls, der standardmässig durch die Analyseregel mit einem Wert von Niedrig, Mittel, Hoch oder Informativ bestimmt wird (im Fall des Beispiels Vorfall 104 ist es Mittel).

Zusätzlich können Sie die Anzahl der mit diesem Vorfall verbundenen Alerts, die Anzahl der mit diesem Vorfall verbundenen Ereignisse (Aktivitäten oder Protokolle), die zugeordneten Entitäten und die damit verbundenen Taktiken sehen. Letztere basieren auf dem Industriestandard Mitre Att&ck Framework. Weitere Informationen finden Sie unter attack.mitre.org.

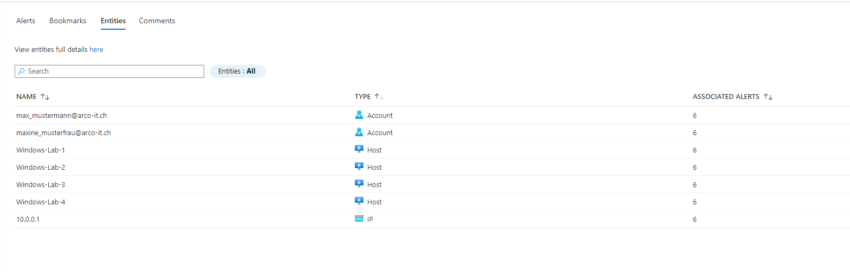

Abbildung 2

Entitäten sind die Objekte, die mit diesen Vorfällen in Zusammenhang stehen. Das System identifiziert zum Beispiel IP-Adressen, Benutzerkonten, Hostnamen. Diese können für Querverweise zwischen Vorfällen verwendet werden. Der Vorfall, den wir in Abbildung 2 sehen können, hat Account-, Host- und IP-Entitäten. In einer zukünftigen Ausgabe dieser Serie werden wir über die Verhaltensanalyse von Entitäten sprechen.

Vertiefte Analyse eines Vorfalls

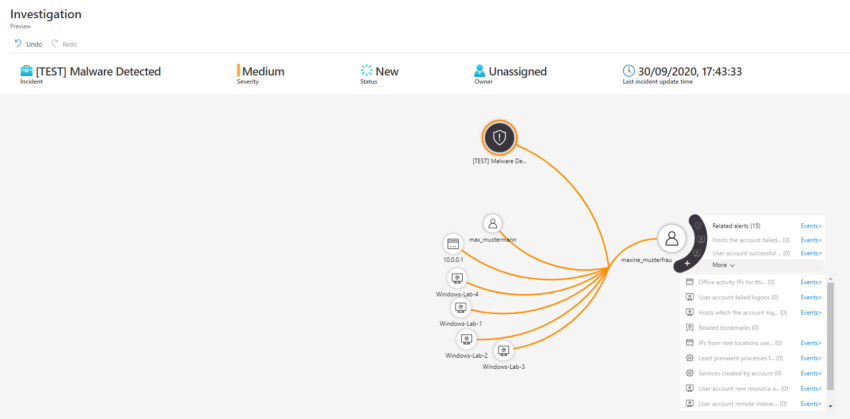

Abbildung 3

Das Fenster «Investigation» (siehe Abbildung 3) kann durch Klicken auf die gleichnamige blaue Schaltfläche auf der Seite «Incidents» aufgerufen werden. Dieses Fenster kann verwendet werden, um Verbindungen zwischen Vorfällen und Entitäten mit Hilfe eines visuellen Layouts zu finden, das mit anderen Informationsquellen angepasst werden kann.

Wenn eine Entität angeklickt wird, werden zusätzliche Daten angezeigt, und es können für diese Entität Detailanalysen gestartet werden. In unserem Beispiel in Abbildung 3 sehen Sie die Entität maxine_musterfrau, die gerade untersucht wird, und es kann eine Liste vordefinierter Abfragen für Dinge wie Office-Aktivität, fehlgeschlagene Anmeldungen usw. ausgeführt werden, die sich auf das Konto dieses Benutzers beziehen.

Wenn die erforderlichen Informationen nicht innerhalb des Untersuchungsbereichs gefunden werden können, können zusätzlich alle Log-Analyse-Abfragen mit Hilfe der Entitäten ausgeführt werden, um flexiblere Suchvorgänge durchzuführen. In unserem Beispiel könnte ein Analyst nach Protokollen von den Laborcomputern suchen, die in dem Vorfall genannt wurden, um festzustellen, ob sie sich verdächtig verhalten. Ausführliche Dokumentation über die von Log Analytics verwendete Kusto-Abfragesprache finden Sie hier in der Microsoft-Dokumentation.

Wie geht es weiter? Bleiben Sie dran

In einer zukünftigen Ausgabe dieser Reihe werden wir über die leistungsfähige Verhaltensanalyse von Entitäten von Microsofts Azure Sentinel schreiben. Arco IT ist führend im Bereich der Cloud-basierten Sicherheitsüberwachung in der DACH-Region, und wir sind immer für Ihre Anforderungen an den IT-Sicherheitsdienst da. Kontaktieren Sie uns für eine kostenlose Beratung.