Eine KMU sollte bei einem Cyber Angriff erstens die Schadensbegrenzung erzielen und zweitens die Wiederherstellung planen. Für beides ist ein kompetenter Partner essenziell, denn ein unbedachtes Vorgehen kann zu schwerwiegenden Problemen führen. Nehmen Sie also zuerst Kontakt mit einem Incident-Response Partner auf und gehen danach gemeinsam die empfohlenen Schritte durch. Dabei werden typischerweise alle angegriffenen Geräte und Systeme vom Netzwerk isoliert. Dazu werden Netzkabel getrennt, WLAN-Verbindungen gestoppt oder auf Firewalls Anpassungen gemacht. Sehr wichtig ist es, die Geräte keinesfalls herunterfahren oder abzuschalten, da zur Analyse der Malware der Speicherinhalt im RAM erhalten bleiben muss. Die Analyse der Schadsoftware wird meist durch die Incident-Response Firma, die kantonale Polizei, oder das NSCS durchgeführt.

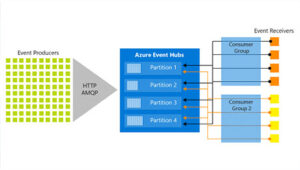

Ebenso baut das Incident Response Team eine verbesserte Detektion auf, also die Überwachung der Aktivitäten im Netz. Dazu werden auf den Firewalls und Proxy-Servern die URL und IP-Adressen laufend auf unerwünschte Verbindung zur Infrastruktur der Angreifer (C2C – Command and Control Server) überwacht. So kann geprüft werden, ob der Angriff erfolgreich eingegrenzt werden konnte.

Die Spezialisten des Incident-Response Teams können nach einer Situationsanalyse entscheiden, mit welchen Mitteln eine Wiederherstellung möglich ist. Nicht immer geht das mit Backups, teilweise müssen alle Systeme neu aufgesetzt werden. Dieser Prozess kann Wochen dauern.

Wir empfehlen, eine Strafanzeige bei der zuständigen Polizeibehörde oder dem NSCS durchzuführen. Auch wenn die Angreifer im Ausland sind, kann die lokale Polizei u.U. bei der Sicherung von verlorenen Daten oder fehlgeleiteten Banktransaktionen helfen. Eventuell wird eine forensische Untersuchung benötigt. Dazu müssen Experten eine fachkundige Sicherung von Festplatten und Arbeitsspeicher durchführen. Man sollte ebenfalls auch die verschlüsselten Daten sichern, denn möglicherweise wird zu einem späteren Zeitpunkt ein Schlüssel für die Daten bekannt.

Bei all dem sollte eine offene Kommunikation mit Kunden, Geschäftspartnern und Mitarbeitenden stattfinden. Diese sollte zentral koordiniert und mit einem Spezialisten abgestimmt werden.

Moderne Angriffe machen in den meisten Fällen auch Kopien der Daten und erpressen mit deren Veröffentlichung die Opfer zusätzlich. Daher ist auch bei einer erfolgreichen Wiederherstellung ein pro-aktiver Umgang mit den Betroffenen nötig.

Tipp: Es wird davon abgeraten ein Lösegeld zu bezahlen, zwar sind die geschäftstüchtigen Angreifer im Allgemeinen zuverlässig und geben nach Bezahlung des Lösegeldes die Schlüssel für die Daten frei. Aber die Bezahlung verstärkt das Geschäftsmodell der Angreifer und ermutigt sie dazu weiterzumachen.

https://www.cash-online.de/wp-content/uploads/2021/04/cyberattacken-.jpg